网友您好, 请在下方输入框内输入要搜索的题目:

题目内容

(请给出正确答案)

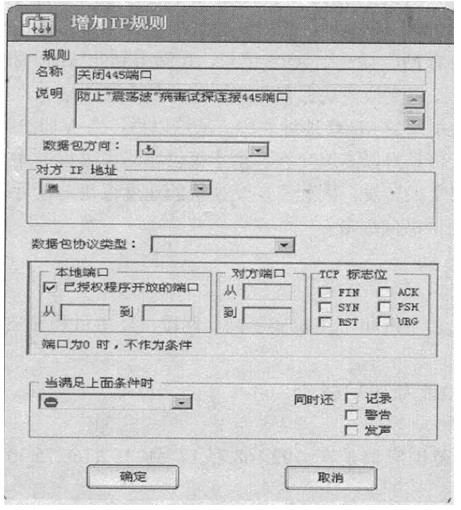

为了解决“震荡波”病毒利用windows的缓冲区溢出漏洞攻击计算机系统问题,我们采用某防火墙建立一个“关闭445端口”的规则。请给出下列规则配置参数(防火墙规则配置界面如下图所示)。

数据包方向(从下列选项中选择):(1);

A.接收 B.发送 C.双向

对方IP地址(从下列选项中选择):(2);

A.网络IP地址 B.指定IP地址 C.任意IP地址

数据包协议类型:(3);

已授权程序开放的端口:从(4)到(5);

当满足上述条件时(从下列选项中选择):(6)。

A.通过 B.拦截 C.继续下一规则

参考答案

更多 “ 为了解决“震荡波”病毒利用windows的缓冲区溢出漏洞攻击计算机系统问题,我们采用某防火墙建立一个“关闭445端口”的规则。请给出下列规则配置参数(防火墙规则配置界面如下图所示)。数据包方向(从下列选项中选择):(1);A.接收 B.发送 C.双向对方IP地址(从下列选项中选择):(2);A.网络IP地址 B.指定IP地址 C.任意IP地址数据包协议类型:(3);已授权程序开放的端口:从(4)到(5);当满足上述条件时(从下列选项中选择):(6)。A.通过 B.拦截 C.继续下一规则 ” 相关考题

考题

以下对WindowsServer2008高级安全Windows防火墙的描述中,错误的是()。

A.支持双向保护B.可以配置入站规则C.不能配置出站规则D.将Windows防火墙和IPSec集成到了一个控制台中

考题

下列关于网络防火墙说法错误的是( )A.网络防火墙不能解决来自内部网络的攻击和安全问题B.网络防火墙能防止受病毒感染的文件的传输C.网络防火墙不能防止策略配置不当或错误配置引起的安全威胁D.网络防火墙不能防止本身安全漏洞的威胁

考题

完成图2-4所示的界面中相关参数的配置后,单击【下一步】按钮,进入“端口规则”配置界面页面。选中系统默认配置的规则,单击【编辑】按钮,进入如图2-5所示的“添加/编辑端口规则”配置界面。请根据试题中相关的配置要求,将以下(9)~(13)空缺处的内容填写完整,以完成图2-5所示的界面中相关参数的配置。群集IP地址:(9) 端口范围:从(10)到(11)协 议:(12) 筛选模式:(13)

考题

阅读以下说明,回答问题1~问题3,把答案填写到答题纸的对应栏内。[说明]天网防火墙(SkyNet-FireWall)个人版(简称为天网防火墙)是一款由天网安全实验室制作的给个人电脑使用的网络安全程序。它根据系统管理者设定的安全规则(Security Rules)把守网络,提供强大的访问控制、应用选通、信息过滤等功能。下图是天网防火墙新增IP规则界面图。局域网经常使用的Windows文件夹共享服务,工作在TCP端口135~139之间。它给局域网用户工作提供了很大方便,但不加限制会对计算机系统安全产生很大影响,为此,我们在天网防火墙建立一个规则,只允许工作组内的计算机能够访问本机的共享文件夹,工作组计算机的地址范围是192.168.0.128/27。请填写(或选择)上图中空(1)~(8)处规则配置参数,并把答案填写在答题纸对应的解答栏内。(1) A.接收B.发送C.接收和发送

考题

某单位在部署计算机网络时采用了一款硬件防火墙,该防火墙带有3个以太网络接口,其网络拓扑如下图所示。(1)防火墙包过滤规则的默认策略为拒绝,下表给出防火墙的包过滤规则配置界面。若要求内部所有主机能使用IE浏览器访问外部IP地址202.117.118.23的Web服务器,为表中【1】~【4】选择正确答案。【1】备选答案:A)允许 B)拒绝【2】备选答案:A)192.168.1.0/24 B)211.156.169.6/30 C)202.177.118.23/24【3】备选答案:A) TCP B)UDP C)ICMP【4】备选答案:A)E3-E2 B)El-E3 C)El-E2

考题

“震荡波”病毒对网络中计算机系统的攻击方式是:以本地IP地址为基础,开辟128 个扫描线程,每个线程随机选取一个IP地址作为攻击目标,疯狂地试探连接目标主机的445端口,试图造成Windows的缓冲区溢出错误。一旦攻击成功会导致对方机器感染此病毒并进行下一轮的传播。如果发现连接在网络上的计算机遭到该病毒攻击,则应采用相应的处理。为了解决“震荡波”病毒利用Windows缓冲区溢出漏洞攻击计算机系统问题,采用某防火墙建立一个“关闭445端口”的规则。请给出下列规则配置参数(防火墙规则配置界面如下图所示):①数据包方向(从下列选项中选择): 【16】 。A)接收B)发送C)双向②对方IP地址(从下列选项中选择): 【17】 。A)网络IP地址B)指定IP地址C)任意IP地址③数据包协议类型: 【18】 。已授权程序开放的端口:从 【19】 到【20】 。

考题

请认真阅读下列有关网络中计算机安全的说明信息,回答问题1至问题4。【说明】“震荡波”病毒对网络中计算机系统的攻击方式是:以本地IP地址为基础,开辟128个扫描线程,每个线程随机选取一个IP地址作为攻击目标,疯狂地试探连接目标主机的 445端口,试图造成Windows的缓冲区溢出错误。一旦攻击成功会导致对方机器感染此病毒并进行下一轮的传播。如果你发现连接在网络上的计算机遭到该病毒攻击,则应采用相应的处理。根据对入侵的处理对策及系统恢复过程请回答问题1至问题4。为什么一般处理“震荡波”病毒时,首先要把被侵入的计算机系统从网络上断开?

考题

某机构要新建一个网络,除内部办公、员工邮件等功能外,还要对外提供访问本机构网站(包括动态网页)和FTP服务,设计师在设计网络安全策略时,给出的方案是:利用DMZ保护内网不受攻击,在DMZ和内网之间配一个内部防火墙,在DMZ和Internet间,较好的策略是()A. 配置一个外部防火墙,其规则为除非允许,都被禁止

B. 配置一个外部防火墙,其规则为除非禁止,都被允许

C. 不配置防火墙,自由访问,但在主机上安装杀病毒软件

D. 不配置防火墙,只在路由器上设置禁止PING操作

考题

阅读下列说明和表,回答问题1至问题4,将解答填入解答纸的对应框内。【说明】防火墙类似于我国古代的护城河,可以挡敌人的进攻。在网络安全中,防火墙主要用于逻辑隔离外部网络与受保护的内部网络,防火墙通过使用各种安全规则来实现网络的安全策略。防火墙的安全规则由匹配条件和处理方式两个部分共同构成,网络流量通过防火墙时,根据数据包中的某些特定字段进行计算以后如果满足匹配条件,就必须采用规则中的处理方式进行处理。【问题1】(6分)假设某企业内部网(202.114.63.0/24)需要通过防火墙与外部网络互连,其防火墙的过滤规则案例如表4.1所示。表4.1

表中“*”表示通配符,任意服务端口都有两条规则请补充表4.1中的内容(1)和(2)根据上述规则表给出该企业对应的安全需求。【问题2】(4分)一般来说,安全规则无法覆盖所有的网络流量,因此防火增都有一条缺省(默认)规则,该规则能覆盖事先无法预料的网络流量,请问缺省规则的两种选择是什么?【问题3】(6分)请给出防火墙规则中的三种数据包处理方式。【问题4】(4分)防火墙的目的是实施访问控制和加强站点安全策略,其访问控制包含四个方面的内容:服务控制、方向控制、用户控制和行为控制。请问表4.1中,规则A涉及访问控制的哪几个方面的内容?

考题

在审核防火墙配置时,审计师认为下列哪项是最大的脆弱性()。A、配置使用基于源地址和目的地址,协议,用户认证的允许或拒绝对系统/网络访问的规则B、配置在规则中最后使用“拒绝”选项C、防火墙软件在安装时操作系统使用缺省配置D、防火墙软件被配置为VPN作为点对点连接

考题

关于包过滤防火墙说法错误的是()A、包过滤防火墙通常根据数据包源地址、访问控制列表实施对数据包的过滤B、包过滤防火墙不检查OSI网络参考模型中网络层以上的数据,因此可以很快地执行C、包过滤防火墙可以有效防止利用应用程序漏洞进行的攻击D、由于要求逻辑的一致性、封堵端口的有效性和规则集的正确性,给过滤规则的制定和配置带来了复杂性,一般操作人员难以胜任管理,容易出现错误

考题

关于包过滤防火墙说法错误的是()。A、包过滤防火墙通常根据数据包源地址.目的地址.端口号和协议类型等标志设置访问控制列表实施对数据包的过滤B、包过滤防火墙不检查OSI网络参考模型中网络层以上的数据,因此可以很快地执行C、包过滤防火墙可以有效防止利用应用程序漏洞进行的攻击D、由于要求逻辑的一致性.封堵端口的有效性和规则集的正确性,给过滤规则的制定和配置带来了复杂性,一般操作人员难以胜任管理,容易出现错误

考题

关于缓冲区溢出攻击的危害,下列说法中正确的是()A、缓冲区溢出只会使得程序崩溃B、缓冲区溢出只会泄露程序中的数据C、缓冲区溢出攻击不能影响在防火墙后的服务器D、缓冲区溢出攻击可能导致提权漏洞

考题

某机构要新建一个网络,除内部办公、员工邮件等功能外,还要对外提供访问本机构网站和FTP服务,设计师在设计网络安全策略时,给出的方案是:利用DMZ保护内网不受攻击,在DMZ和内网之间配一个内部防火墙,在DMZ和Internet间,较好的策略是()A、配置一个外部防火墙,其规则为除非允许,都被禁止B、配置一个外部防火墙,其规则为除非禁止,都被允许C、不配置防火墙,自由访问,但在主机上安装杀病毒软件D、不配置防火墙,只在路由器上设置禁止PING操作

考题

下列关于网络防火墙说法错误的是()。A、网络防火墙不能解决来自内部网络的攻击和安全问题B、网络防火墙能防止受病毒感染的文件的传输C、网络防火墙不能防止策略配置不当或错误配置引起的安全威胁D、网络防火墙不能防止本身安全漏洞的威胁

考题

您需要配置一台计算机以便通过使用 IPSec加密所有入站连接。您应该怎么做?()A、从“网络和共享 中心”中,单击“连接到网络”B、从“网络和共享 中心”中,单击“设置新的连接或网络”C、从“高级安全 Windows 防火墙”中,单击“入站规则” ,然后单击“新规则”D、从“高级安全 Windows 防火墙”中,单击“连接安全规则” ,然后单击“新规则”

考题

单选题某机构要新建一个网络,除内部办公、员工邮件等功能外,还要对外提供访问本机构网站(包括动态网页)和FTP服务,设计师在设计网络安全策略时,给出的方案是:利用DMZ保护内网不受攻击,在DMZ和内网之间配一个内部防火墙,在DMZ和Internet间,较好的策略是(2),在DMZ中最可能部署的是(3)。空白处(2)应选择()A

配置一个外部防火墙,其规则为除非允许,都被禁止B

配置一个外部防火墙,其规则为除非禁止,都被允许C

不配置防火墙,自由访问,但在主机上安装杀病毒软件D

不配置防火墙,只在路由器上设置禁止PING操作

考题

单选题您需要配置一台计算机以便通过使用 IPSec加密所有入站连接。您应该怎么做?()A

从“网络和共享 中心”中,单击“连接到网络”B

从“网络和共享 中心”中,单击“设置新的连接或网络”C

从“高级安全 Windows 防火墙”中,单击“入站规则” ,然后单击“新规则”D

从“高级安全 Windows 防火墙”中,单击“连接安全规则” ,然后单击“新规则”

热门标签

最新试卷