网友您好, 请在下方输入框内输入要搜索的题目:

题目内容

(请给出正确答案)

阅读下列说明,回答问题1至问题4,将解答填入答题纸的对应栏内。

【说明】

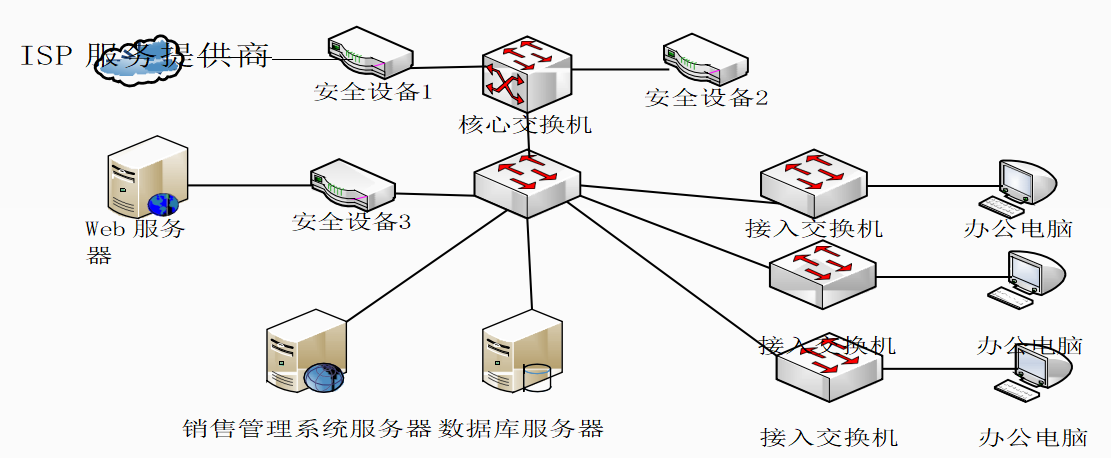

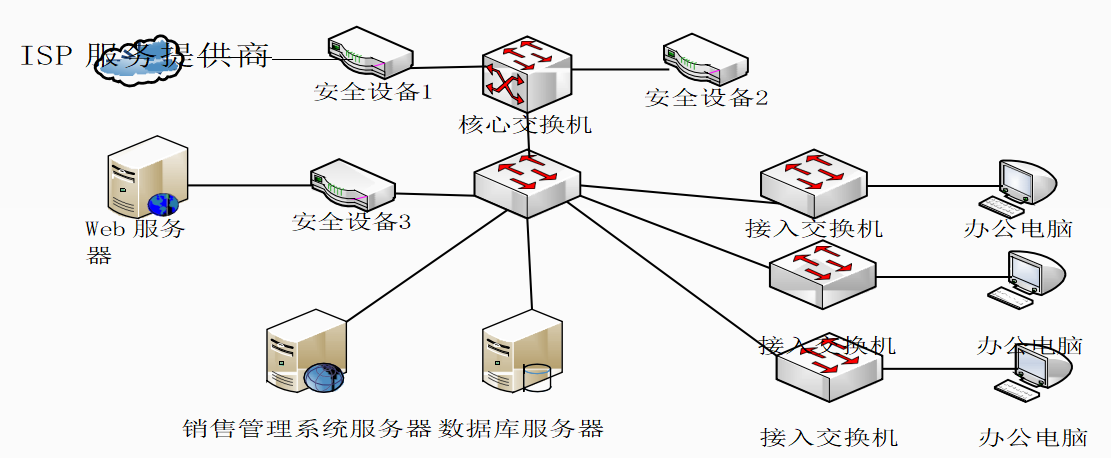

图3-1是某互联网服务企业网络拓扑,该企业主要对外提供网站消息发布、在线销售管理服务, Web网站和在线销售管理服务系统采用JavaEE开发,中间件使用Weblogic,采用访问控制、 NAT地址转换、异常流量检测、非法访问阻断等网络安全措施。

问题:3.1(6分)

根据网络安全防范需求,需在不同位置部署不同的安全设备,进行不同的安全防范,为上图中的安全设备选择相应的网络安全设备。 在安全设备1处部署(1);在安全设备2处部署(2); 在安全设备3处部署(3)。

(1)~(3)备选答案:A.防火墙 B.入侵检测系统(IDS) C.入侵防御系统(IPS)

问题:3.2 (6分,多选题)

在网络中需要加入如下安全防范措施: A.访问控制 B.NAT C.上网行为审计 D.包检测分析 E.数据库审计 F.DDoS攻击检测和阻止 G.服务器负载均衡 H.异常流量阻断 I.漏洞扫描 J.Web应用防护

其中,在防火墙上可部署的防范措施有 (4); 在IDS上可部署的防范措施有(5); 在IPS上可部署的防范措施有(6)。

问题:3.3(5分)

结合上述拓扑,请简要说明入侵防御系统(IPS)的不足和缺点。是一部能够监视网络或网络设备的网络资料传输行为的计算机网络安全设备,能够即时的中断、调整或隔离一些不正常或是具有伤害性的网络资料传输行为。

问题:3.4(8分)

该企业网络管理员收到某知名漏洞平台转发在线销售管理服务系统的漏洞报告,

报告内容包括:

1.利用Java反序列化漏洞,可以上传jsp文件到服务器。

2.可以获取到数据库链接信息。

3.可以链接数据库,查看系统表和用户表,获取到系统管理员登录帐号和密码信息,其中登录密码为明文存储。

4.使用系统管理员帐号登录销售管理服务系统后,可以操作系统的所有功能模块。

针对上述存在的多处安全漏洞,提出相应的改进措施。

【说明】

图3-1是某互联网服务企业网络拓扑,该企业主要对外提供网站消息发布、在线销售管理服务, Web网站和在线销售管理服务系统采用JavaEE开发,中间件使用Weblogic,采用访问控制、 NAT地址转换、异常流量检测、非法访问阻断等网络安全措施。

问题:3.1(6分)

根据网络安全防范需求,需在不同位置部署不同的安全设备,进行不同的安全防范,为上图中的安全设备选择相应的网络安全设备。 在安全设备1处部署(1);在安全设备2处部署(2); 在安全设备3处部署(3)。

(1)~(3)备选答案:A.防火墙 B.入侵检测系统(IDS) C.入侵防御系统(IPS)

问题:3.2 (6分,多选题)

在网络中需要加入如下安全防范措施: A.访问控制 B.NAT C.上网行为审计 D.包检测分析 E.数据库审计 F.DDoS攻击检测和阻止 G.服务器负载均衡 H.异常流量阻断 I.漏洞扫描 J.Web应用防护

其中,在防火墙上可部署的防范措施有 (4); 在IDS上可部署的防范措施有(5); 在IPS上可部署的防范措施有(6)。

问题:3.3(5分)

结合上述拓扑,请简要说明入侵防御系统(IPS)的不足和缺点。是一部能够监视网络或网络设备的网络资料传输行为的计算机网络安全设备,能够即时的中断、调整或隔离一些不正常或是具有伤害性的网络资料传输行为。

问题:3.4(8分)

该企业网络管理员收到某知名漏洞平台转发在线销售管理服务系统的漏洞报告,

报告内容包括:

1.利用Java反序列化漏洞,可以上传jsp文件到服务器。

2.可以获取到数据库链接信息。

3.可以链接数据库,查看系统表和用户表,获取到系统管理员登录帐号和密码信息,其中登录密码为明文存储。

4.使用系统管理员帐号登录销售管理服务系统后,可以操作系统的所有功能模块。

针对上述存在的多处安全漏洞,提出相应的改进措施。

参考答案

参考解析

解析:问题1:

答案:ABC

问题2:

答案(4)A、B、G

(5)D、F 、 I

(6)C、E、H、J

问题3:

答案:IPS是入侵防御系统,IPS会对数据包做重组,会对数据的传输层, 网络层,应用层中各字段做分析并与签名库做比对,会加大网络的延迟, 形成瓶颈。同时,网络中部署一个IPS会存在有单点故障。

问题4:

1、针对此安全及时更新补丁,采取相应措施防止反序列化漏洞;

2、软件代码设计严谨,避免不安全代码执行;

3、数据库相关安全设置,帐号密码采用密文等加密手段;

4、各个系统的登录帐号密码采取不同的字符。

答案:ABC

问题2:

答案(4)A、B、G

(5)D、F 、 I

(6)C、E、H、J

问题3:

答案:IPS是入侵防御系统,IPS会对数据包做重组,会对数据的传输层, 网络层,应用层中各字段做分析并与签名库做比对,会加大网络的延迟, 形成瓶颈。同时,网络中部署一个IPS会存在有单点故障。

问题4:

1、针对此安全及时更新补丁,采取相应措施防止反序列化漏洞;

2、软件代码设计严谨,避免不安全代码执行;

3、数据库相关安全设置,帐号密码采用密文等加密手段;

4、各个系统的登录帐号密码采取不同的字符。

更多 “阅读下列说明,回答问题1至问题4,将解答填入答题纸的对应栏内。 【说明】 图3-1是某互联网服务企业网络拓扑,该企业主要对外提供网站消息发布、在线销售管理服务, Web网站和在线销售管理服务系统采用JavaEE开发,中间件使用Weblogic,采用访问控制、 NAT地址转换、异常流量检测、非法访问阻断等网络安全措施。 问题:3.1(6分) 根据网络安全防范需求,需在不同位置部署不同的安全设备,进行不同的安全防范,为上图中的安全设备选择相应的网络安全设备。 在安全设备1处部署(1);在安全设备2处部署(2); 在安全设备3处部署(3)。 (1)~(3)备选答案:A.防火墙 B.入侵检测系统(IDS) C.入侵防御系统(IPS) 问题:3.2 (6分,多选题) 在网络中需要加入如下安全防范措施: A.访问控制 B.NAT C.上网行为审计 D.包检测分析 E.数据库审计 F.DDoS攻击检测和阻止 G.服务器负载均衡 H.异常流量阻断 I.漏洞扫描 J.Web应用防护 其中,在防火墙上可部署的防范措施有 (4); 在IDS上可部署的防范措施有(5); 在IPS上可部署的防范措施有(6)。 问题:3.3(5分) 结合上述拓扑,请简要说明入侵防御系统(IPS)的不足和缺点。是一部能够监视网络或网络设备的网络资料传输行为的计算机网络安全设备,能够即时的中断、调整或隔离一些不正常或是具有伤害性的网络资料传输行为。 问题:3.4(8分) 该企业网络管理员收到某知名漏洞平台转发在线销售管理服务系统的漏洞报告, 报告内容包括: 1.利用Java反序列化漏洞,可以上传jsp文件到服务器。 2.可以获取到数据库链接信息。 3.可以链接数据库,查看系统表和用户表,获取到系统管理员登录帐号和密码信息,其中登录密码为明文存储。 4.使用系统管理员帐号登录销售管理服务系统后,可以操作系统的所有功能模块。 针对上述存在的多处安全漏洞,提出相应的改进措施。” 相关考题

考题

试题二(共15 分)阅读以下说明,回答问题1至问题5,将解答填入答题纸对应的解答栏内。【说明】在Linux服务器中,inetd/xinetd是Linux系统中一个重要服务。【问题1】(2 分)下面选项中 (1) 是xinetd的功能。(1)备选答案:A. 网络服务的守护进程B. 定时任务的守护进程C. 负责配置网络接口D. 负责启动网卡

考题

阅读下列说明,回答问题1至问题4,将解答填入对应栏内。【说明】提高操作系统的安全性是保障计算机和网络安全的重要内容之一,回答与Windows Server 2008安全管理相关的问题。刚刚安装完成的Windows Server 2008存在安全漏洞,应该如何解决?

考题

阅读下列说明,回答问题1至问题2,将解答填入对应栏内。【说明】利用Windows Server 2008架设邮件服务器,回答相应问题。邮件服务器通常提供POP3和SMTP两种服务,它们各有什么作用?

考题

阅读下列说明,回答问题1至问题4,将解答填入对应栏内。【说明】Windows Server 2008是基于Windows NT的技术,支持完善的NTFS分区格式。请简要说出NTFS的特点。

考题

阅读下列说明,回答问题1至问题4,将解答填入答题纸的对应栏内。[说明]下面是用小王用Dreamweaver MX编写的一个网页,如图12-2所示。从这个图片上,我们可以看出小王使用了Dreamweaver MX的哪些功能?

考题

阅读下列说明,回答问题1至问题3,将解答填入对应栏内。【说明】在Windows的网络配置中,对网络协议进行IP地址配置,出现图5-1所示的对话框。什么场合下,可选择自动获取IP?什么场合下,选择人工配置IP?

考题

阅读下列说明,回答问题1至问题4,将解答填入对应栏内。【说明】希赛IT教育研发中心要建立一个22台微机组成的局域网,请你从目前所掌握的技术,回答如下问题。从目前所流行的成熟技术角度,宜采用哪种技术组建该网络?还有什么其他技术可以考虑。

考题

阅读下面的说明,回答问题1~问题4,将解答填入答题纸对应的解答栏内。[说明]阅读以下说明,回答问题1~问题4,将解答填入答题纸对应的解答栏内。windows Server 2003是一个多任务多用户的操作系统,能够以集中或分布的方式实现各种应用服务器角色,是目前应用比较广的操作系统之一。Windows内置许多应用服务功能,将下表中(1)~(5)处空缺的服务器名称填写在答题纸对应的解答栏内。(1)

考题

阅读下列说明,回答问题1至问题3,将解答填入对应栏内。【说明】结构化布线成为网络设计和管理的首先考虑的问题,当实施结构化布线时,需要进行详细的规划设计。综合布线系统设计时,应遵循哪些原则?

考题

试题一(共15分)阅读以下说明,回答问题1至问题5,将解答填入答题纸对应的解答栏内。【说明】某网吧拓扑结构如图 1-1 所示,可提供影视、游戏竞技、视频聊天等多种服务,采用VLAN 划分来区分不同的服务。问题 1】(2分)网吧要求实现千兆接入,可采用的方式为 (1) 。(1)备选答案:A. FTTxB. ADSLC. PSTN拨号

考题

阅读以下说明,回答问题1至问题4,将解答填入答题纸对应的解答栏内。【说明】某公司网络的 Internet接入方式如图3-1 所示。【问题 1】(4分)查看路由器R1的状态信息如图3-2所示, 则可以确定R1的E0端口IP地址是 (1) ,E1端口的IP地址是 (2) 。

考题

阅读以下说明,回答问题1至问题3,将解答填入答题纸对应的解答栏内。说明】某公司为保护内网安全,采用防火墙接入Internet,网络结构如图4-1所示。【问题 1】(2分)防火墙支持三种工作模式:透明网桥模式、路由模式和混杂模式。在 (1) 模式下,防火墙各个网口设备的IP地址都位于不同的网段。

考题

阅读下列说明,回答问题1 至问题3,将解答填入答题纸的对应栏内。【说明】某城市双创平台成立后,拟建设中小企业服务管理信息系统,主要工作计划如下。

【问题1】(4分)

结合案例,请问活动A和活动C的历时分别是多少。【问题2】(8分)请补充完整该管理信息系统的双代号网络图。

【问题3】(4分)

请给出关键路径和项目总工期

考题

阅读以下说明,回答问题1至问题2,将解答填入答题纸对应的解答栏内。

【说明】

某公司为推广洗涤新产品,需要进行用户体检调查。图4-1为调查表填写页面,表4-1所示为利用Microsoft Access创建的数据库,它将记录被调查用户的姓名、性别、年龄、了解产品方式和评价等信息。

考题

l阅读以下说明,回答问题l至问题4,将解答填入答题纸对应的解答栏内。

【说明】

某小公司网络拓扑结构如图1-l所示,租用了一条ADSL宽带来满足上网需求,为了便于管理,在Server2上安装DHCP服务提供IP地址动态配置。

【问题1】(4分)

ADSL利用 (1) 网络,采用 (2) 复用技术来实现宽带接入。

考题

阅读以下说明,回答问题1至问题2,将解答填入答题纸对应的解答栏内。

【说明】

某留言系统采用ASP+Access开发,其后台管理登录页面如图4-1所示。

【问题1】(9分)

以下是该后台管理登录页面login.asp的部分代码,请仔细阅读该段代码,根据图4-1 将(1)~(9)的空缺代码补齐。

【问题2】(6分)

1.在登录页面 login.asp 中通过导入了bbb.asp的代码,以下是bbb.asp的部分代码,请仔细阅读该段代码,将空缺代码补齐。

考题

阅读以下说明,回答问题 1至问题 4,将解答填入答题纸对应的解答栏内。

【说明】

政府部门网络用户包括有线网络用户、无线网络用户和有线摄像头若干,组网拓扑如图 1-1 所示。访客通过无线网络接入互联网,不能访问办公网络及管理网络,摄像头只能跟DMZ区域服务器互访。

考题

阅读下列C程序,回答问题1至问题3,将解答填入答题纸的对应栏内。

【问题1】(3分)请针对上述C程序给出满足100%DC(判定覆盖)所需的逻辑条件。【问题2】(8分)请画出上述程序的控制流图,并计算其控制流图的环路复杂度V(G)。

考题

阅读下列程序,回答问题1至问题3,将解答填入答题纸的对应栏内。【说明】逻辑覆盖法是设计白盒测试用例的主要方法之一,它是通过对程序逻辑结构的遍历实现程序的覆盖。针对以下由C 语言编写的程序,按要求回答问题。

main( ){int i,n; //1for(i=1;i

考题

阅读下列说明,回答问题1至问题4,将解答填入答题纸的对应栏内。【说明】小王平时收集了一些多媒体素材,这些素材包括1.wav、2.psd、3.avi、4.mid、5.mpg、6.mp3、7.mov、8.bmp、9.rm和10.jpg。图像素材在多媒体制作中被大量使用,请写出三种获取数字图像的途径。

热门标签

最新试卷