网友您好, 请在下方输入框内输入要搜索的题目:

题目内容

(请给出正确答案)

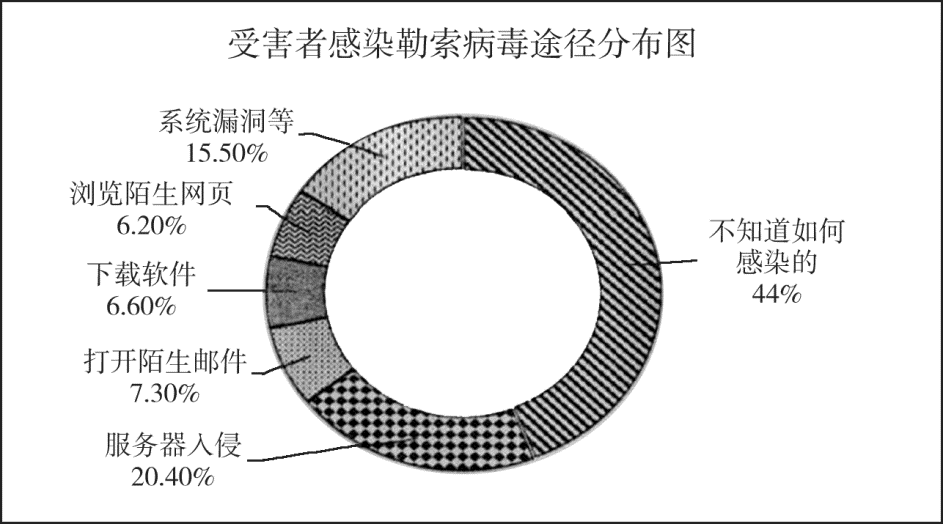

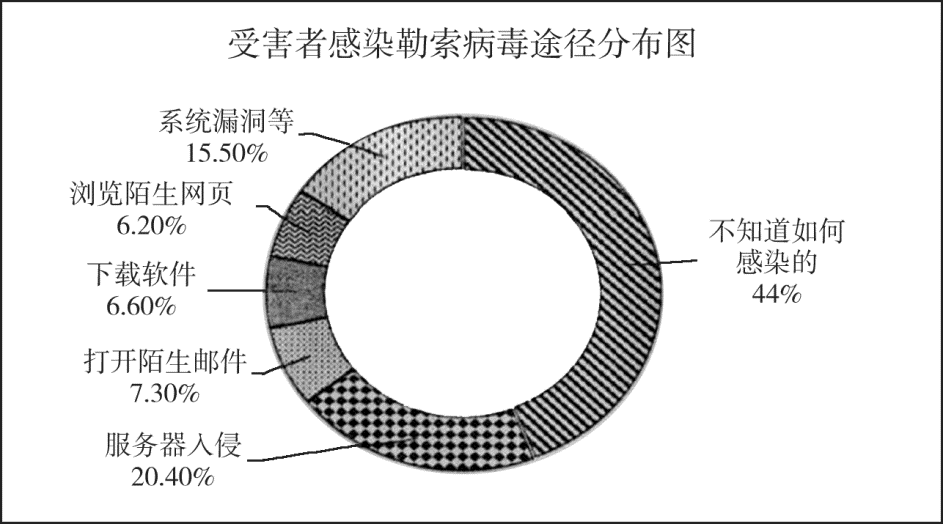

2017年勒索病毒全球蔓延,特别是5月全球爆发的永恒之蓝勒索蠕虫(WannaCry)和随后流行的Petya病毒,致使关键信息基础设施领域遭受了前所未有的重大损失。根据受害者感染勒索病毒途径分布图,下列风险预防措施恰当的有:

A.服务器加装防火墙

B.不要随意下载软件

C.不要随意打开陌生邮件中的链接或附件

D.经常更新操作系统补丁

B.不要随意下载软件

C.不要随意打开陌生邮件中的链接或附件

D.经常更新操作系统补丁

参考答案

参考解析

解析:根据受害者感染勒索病毒途径分布图可知,感染病毒的途径主要有服务器入侵、系统漏洞、打开陌生软件、其他途径等。因此为了有效预防病毒入侵应当加装防火墙、不随意下载来路不明软件、不随意打开陌生链接和附件、经常更新系统补丁,保持计算机健康正常运行。因此,选择ABCD选项。

更多 “2017年勒索病毒全球蔓延,特别是5月全球爆发的永恒之蓝勒索蠕虫(WannaCry)和随后流行的Petya病毒,致使关键信息基础设施领域遭受了前所未有的重大损失。根据受害者感染勒索病毒途径分布图,下列风险预防措施恰当的有: A.服务器加装防火墙 B.不要随意下载软件 C.不要随意打开陌生邮件中的链接或附件 D.经常更新操作系统补丁” 相关考题

考题

2017年5月,全球的十几万电脑收到勒索病毒WannaCry的攻击,电脑被感染后文件会被加密锁定,从而勒索钱财。在该病毒中,黑客利用()实现攻击。A.Window漏洞B.用户弱口令C.缓冲区溢出D.特定网站

考题

2017年5月,全球的十几万电脑受到勒索病毒WannaCry的攻击,电脑被感染后文件会被加密锁定,从而勒索钱财。在该病毒中,黑客利用Windows漏洞实现攻击,并要求以()方式支付。A.现金B.微信C.支付宝D.比特币

考题

常见的恶意代码类型有:特洛伊木马、蠕虫、病毒、后门、Rootkit、僵尸程序、 广告软件。2017年5月爆发的恶意代码WannaCry勒索软件属于( )。

A.特洛伊木马B.蠕虫C.后门D. Rootkit

考题

【说明】(1)2017年5月12日,新型“蠕虫”勒索病毒WannaCry在全球大规模爆发,这是一起利用NSA黑客武器库泄露的“永恒之蓝”发起的病毒攻击事件。国内连续校园网的电脑以及部分企业中了该病毒,造成许多高校毕业生的论文以及企业单位的文档被锁,需要支付高额赎金才能解密。(2)2017年6月27日,乌克兰、俄罗斯、印度及欧洲多个国家遭遇新型勒索病毒Petya的袭击。政府、银行。电力系统、通讯系统、企业以及机场都不同程度受到了影响,国内已有个别企业用户疑似遭到袭击。(3)“永恒之蓝”会扫描开发445等端口的安装有Windows操作系统的机器,并利用相关系统漏洞,无需任何操作,只有开机上网,就能在电脑和服务器中植入勒索病毒,并进行大规模爆发性传播。【问题1】《计算机信息安全保护等级划分准则》中规定的计算机信息系统安全保护能力共分为几个等级?【问题2】请描述在建立信息安全管理体系(ISMS)中使用的模型原理【问题3】(1)针对上述病毒应该采用什么样应对措施?(2)从信息安全管理角度应采取哪些预防措施?

考题

最近一段时间,勒索病毒在全球集中爆发,我国的部分高校和政府机构受到攻击,暴露出我国网络安全防范意识和水平的不足。关于勒索病毒网络攻击,下列选项表述正确的是:A.勒索软件是一种简单的网络攻击

B.加强内网自主操作系统建设是防范勒索病毒的重要途径

C.只要采取了网络隔离技术就可以防止勒索病毒的攻击

D.勒索病毒网络攻击不是以金钱为目的

考题

2017年5月,全球的十几万电脑收到勒索病毒WannaCry的攻击,电脑被感染后文件会被加密锁定,从而勒索钱财。在该病毒中,黑客利用(请作答此空)实现攻击,并要求以( )方式支付。A.Window漏洞

B.用户弱口令

C.缓冲区溢出

D.特定网站

考题

请详细阅读有关信息安全管理方面的说明,回答问题 1、问题 2、和问题 3,并将解答填入答题纸的对应栏内。

【说明】

(1)2017 年 5 月 12 日,新型“蠕虫”勒索病毒 Wanna Cry 在全球大规模爆发。这是一起利用 NSA 黑客武器库泄露的“永恒之蓝”发起的病毒攻击事件。国内连接校园网络的电脑以及部分企业中了该病毒,造成许多高校毕业生的论文以及企业单位的文档被锁,需要支付高额赎金才能解密。

(2)2017 年 6 月 27 日,乌克兰、俄罗斯、印度及欧洲多个国家遭遇新型勒索病毒 Petya

的袭击,政府、银行、电力系统、通讯系统、企业以及机场都不同程度受到了影响。国内已有个别企业用户疑似遭到攻击。

(3)“永恒之蓝”会扫描开放 445 等端口的安装有 Windows 操作系统的机器,并利用相关系统漏洞,无需任何操作,只要开机上网,就能在电脑和服务器中植入勒索病毒,并进行大规模爆发性传播。

【问题 1】(9 分)

《计算机信息安全保护等级划分准则》中规定的计算机信息系统安全保护能力共分为

哪几个等级?

【问题 2】(12 分)

请简述在建立信息安全管理体系(ISMS)中使用的模型原理。

【问题 3】(4 分)

1、针对上述病毒应该采用什么应对措施?

2、从信息安全管理角度应采取哪些预防措施?

考题

2017 年 5 月,全球十几万台电脑受到勒索病毒 (WannaCry)的攻击,电脑被感染后文件会被加密锁定,从而勒索钱财。在该病毒中,黑客利用(请作答此空)实现攻击,并要求以( )方式支付。A.Windows漏洞

B.用户弱口令

C.缓冲区溢出

D.特定网站

考题

2017 年 5 月,全球十几万台电脑受到勒索病毒 (WannaCry)的攻击,电脑被感染后文件会被加密锁定,从而勒索钱财。在该病毒中,黑客利用( )实现攻击,并要求以(请作答此空)方式支付。A.现金

B.微信

C.支付宝

D.比特币

考题

勒索软件最早出现在1989年,当年,哈佛大学毕业的Joseph L.Popp创建了第一个勒索软件病毒AIDS Trojan。在1996年,哥伦比亚大学和IBM的安全专家撰写了一个叫Cryptovirology的文件,明确概述了勒索软件Ransomware的概念:利用恶意代码干扰中毒者的正常使用,只有交钱才能恢复正常。2017年5月12日,WannaCry蠕虫通过MS17-010漏洞在全球范围大爆发,感染了大量的计算机,该蠕虫感染计算机后会向计算机中植入敲诈者病毒,导致电脑大量文件被加密。【问题1】(4分)WannaCry病毒主要利用了(1)漏洞工具,进行网络端口攻击。该漏洞工具主要针对windows的(2)服务模块,并可进行病毒传播。【问题2】(2分)勒索软件需要利用系统服务端口号为(3)。【问题3】(6分)WannaCry病毒的主程序为mssecsvc.exe,运行后会扫描随机的互联网机器,尝试感染,也会扫描局域网相同网段的机器进行感染传播。此外,会释放敲诈者程序tasksche.exe,对磁盘文件进行加密勒索。简述该病毒的加密措施。【问题4】(3分)某单位初级网络管理员张工在拿到一台中毒机器后,发现机器文件全部被加密,同时屏幕弹出如下消息框。

张工是否有可能通过重装系统的方法破解被加密文件?为什么?

考题

藉由宽带网络大量且迅速蔓延,致使网络瘫痪的病毒称为()。A、蠕虫病毒(worm)B、宏病毒(macro virus)C、特洛伊病毒(Trojan horse)D、千面人病毒(polymorphic virus)

考题

单选题藉由宽带网络大量且迅速蔓延,致使网络瘫痪的病毒称为()。A

蠕虫病毒(worm)B

宏病毒(macro virus)C

特洛伊病毒(Trojan horse)D

千面人病毒(polymorphic virus)

考题

单选题2017年5月12日爆发的WannaCry勒索病毒席卷全球。据15日英国广播公司报道、150多个国家和地区的超过20万台电脑遭到侵袭,致使包括政府、医疗、交通、大学、邮政、通信、汽车制造在内的多个部门受到影响,是史上规模最大的一次勒索病毒感染事件。关于病毒的防治,下列说法不正确的是( )。A

不存在能够防治未来的所有病毒的杀毒软件和硬件B

病毒产生在前,反病毒手段相对滞后C

现在的杀毒软件能够查杀未知病毒D

数据备份是防止数据丢失的重要手段

考题

单选题2017年出现了一种“勒索病毒”,袭击了全球150多个国家和地区,感染这种病毒后,病毒会利用各种加密算法对文件进行加密,被感染者必须缴纳赎金才能解密。下列说法中错误的是()A

“勒索病毒”也是一个程序B

“勒索病毒”能自我复制并通过网络传播C

“勒索病毒”会破坏计算机的硬件D

“勒索病毒”会破坏计算机中的数据

考题

单选题下列不属于网络蠕虫的恶意代码是:()。A

冲击波B

勒索病毒C

熊猫烧香D

红色代码

热门标签

最新试卷